- URL이나 파라미터 조작

- 관리자 페이지에 접근

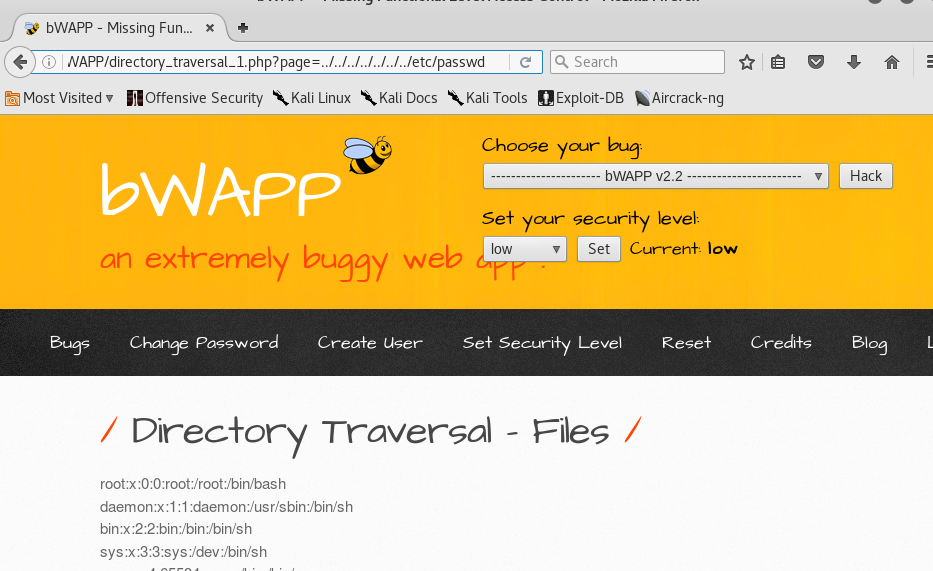

- 웹 디렉터리 경로를 벗어나 접근

Insecure Direct Object Reference(IDOR) 안전하지 않은 직접 객체 참조 공격

BWAPP 에서 실습을 해보았다.

Confirm 하면 15EUR에 티켓 1개를 구매한것이다.

이를 버프스위트에서 intercept 해서

다음과 같이 수정한뒤 Forward로 보내면

1000개 티켓을 0원해 구매할 수 있다.

이를 방지하기 위해 입력된 값을 클라이언트한테 받지 않는다.

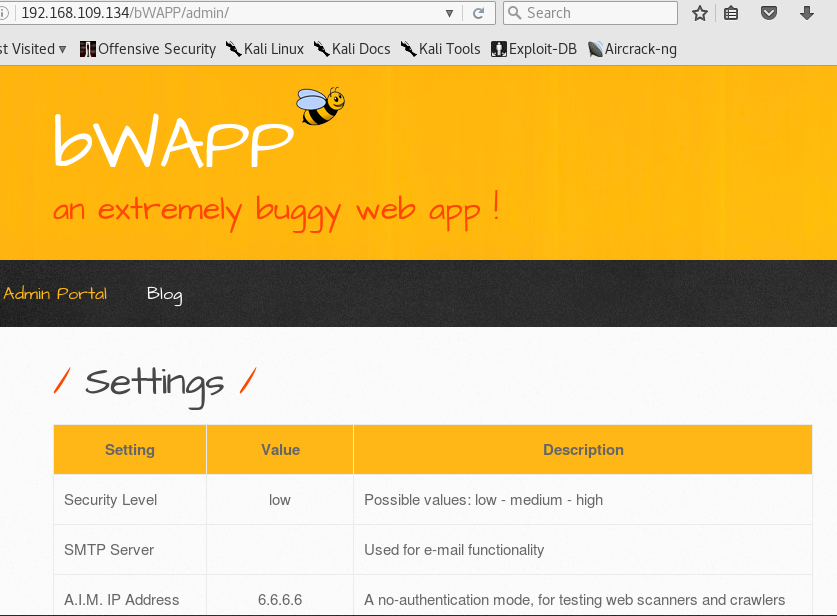

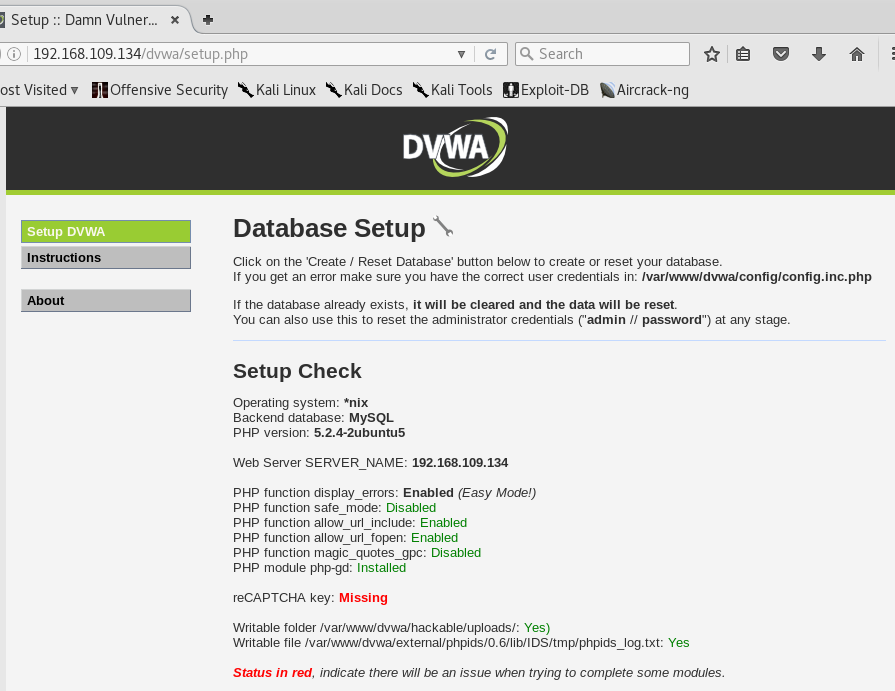

관리자페이지

bWAPP은 bWAPP/admin/ 으로 쉽게 접근이 가능하다.

DVWA 역시 /setup.php로 접근 가능하다.

이는 이를 방지하기위해 관리자 메뉴를 별도의 포트번호에 제공하거나 HTTPS프로토콜을 이용한다.

관리자 메뉴에 접근하는 IP범위를 지정하는것도 방법이다.

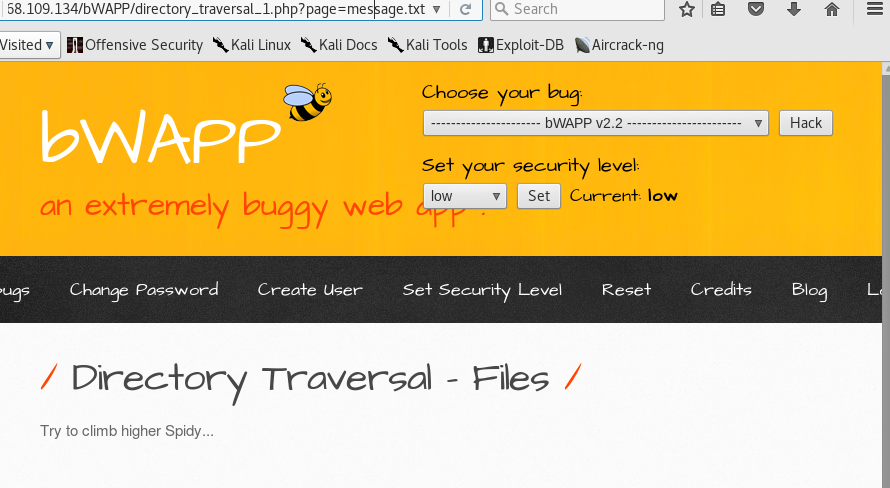

전에도 다른 단원에서 봤던 Directory Traversal 취약점이다

하나의 팁은 ../ 를 아무리 많이 적어도 루트의 상위도 루트라서 상관이 없다는점이다.

이를 방지하기 위해서는 ../ 입력을 필터링 하거나 https:// 역시 필터링 하는 것이다.

'정보보안 > 화이트 해커를 위한 웹해킹의 기술' 카테고리의 다른 글

| Known Vulnerability (0) | 2022.02.09 |

|---|---|

| XML eXternal Entity (0) | 2022.02.08 |

| 민감한 데이터 노출 (0) | 2022.02.07 |

| File Upload (0) | 2022.02.07 |

| File Inclusion (0) | 2022.02.05 |